Kyberturvallisuuden ABC - kuinka päästä alkuun

Tälle sivulle kootaan tietoa siitä, kuinka ilmailuorganisaatio pääsee alkuun kyberturvallisuuden hallinnan kehittämisessä ja mitkä ovat sen keskeisimät elementit.

Alussa voi olla haastavaa hahmottaa, mitä ilmailun kyberturvallisuus tarkoittaa oman organisaation toimintojen näkökulmasta. Organisaatioiden toiminnoissa ja niiden potentiaalisissa vaikutuksissa ilmailun turvallisuuteen on eroja. Oleellista on, että kukin organisaatio arvioi ja tunnistaa ilmailun kyberturvallisuuden merkityksen omassa toiminnassaan. Arvioinnin lopputulos voi vaihdella organisaatiokohtaisesti. Lopputulos voi olla se, että organisaatiolla ei ole tai on vain vähän ilmailun kyberturvallisuuden näkökulmasta kriittisiä järjestelmiä, toimintoja tai riskejä. Toisaalta lopputulos voi olla myös se, että organisaatio huomaa kyberturvallisuuden olevan merkittävässä osassa sen toiminnoissa ja järjestelmissä ja tunnistaa tarpeen lähteä kehittämään kyberturvallisuuden hallintaansa.

Apua ja ohjeita tunnetuista ja yleisesti käytetyistä viitekehyksistä

Kyberturvallisuuden hallintaan on olemassa hyviä käytäntöjä, viitekehyksiä ja standardeja. Näitä ovat mm. ISO 27000-sarja, NIST Cyber Security Framework, Cybersecurity Capability Maturity Model (C2M2), muut teollisuusstandardit ja Kyberturvallisuuskeskuksen julkaisema ja ylläpitämä Kybermittari. Ilmailun sektorikohtaisia standardeja kehitään mm. EUROCAEn toimesta. Viitekehyksiä hyödyntämällä oman organisaation toimintaa on hyvä lähteä kartoittamaan ja arvioimaan, ja kokonaisuus selkiytyy.

Kuten ilmailun kyberturvallisuuden sääntelyn-alasivulla kuvataan, ilmailun kyberturvallisuuden sääntely on voimakkaasti kehittyvässä ja uudistuvassa vaiheessa. Part-IS-sääntelyn julkaisu ja sovellettavaksi tulo tulee yhtenäistämään vaatimuksia ja saattamaan ilmailun toimijat nykyistä kattavammin vaatimusten piiriin. Alla olevassa ohjeistuksessa annetaan viittauksia nyt voimassa oleviin vaatimuksiin ja vinkkejä eri viitekehysten ko. asiaa ohjeistaviin kohtiin. Traficom ei edellytä minkään tietyn viitekehyksen käyttöä. Ohjeistus kuvaa kuitenkin keskeisiä elementtejä, joiden olemassa oloa ja toteutusta Traficom valvoo organisaatioiden kyberturvallisuuden hallinnassa.

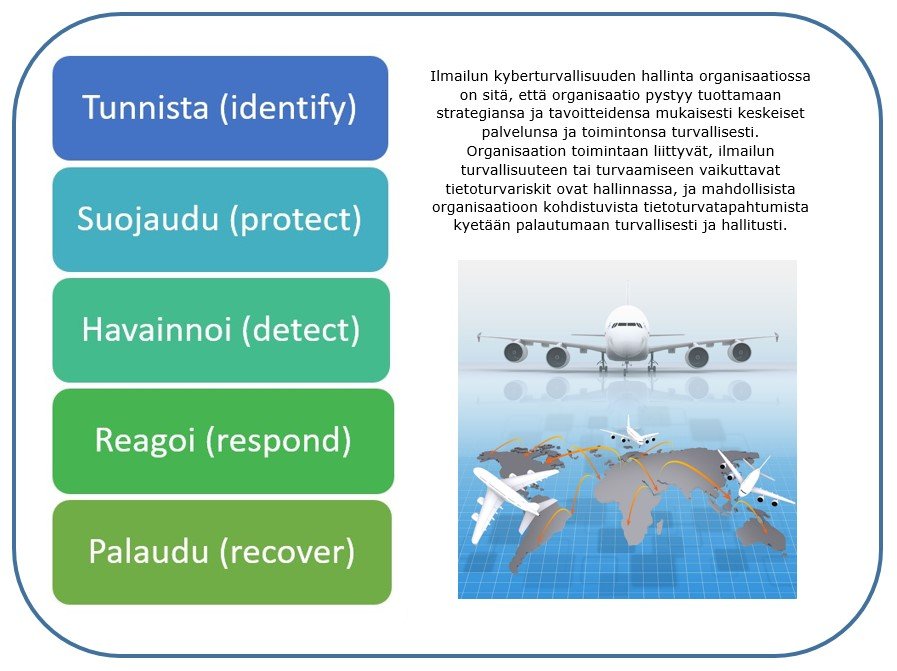

Kuvan alla olevista alasvetovalikoista löytyy lisätietoa kyberturvallisuudenhallinnan osa-alueista (tunnista, suojaa, havainnoi, reagoi, palaudu). Kukin organisaatio huolehtii tietoturvanhallinnan kokonaisuudestaan omien tarpeidensa ja eri yhteiskunnan sektoreilta tulevan lainsäädännön pohjalta. Teksteissä kuvatut tietoturvanhallinnan toiminnot kuvaavat tietoturvanhallintaa ilmailun näkökulmasta (lentoturvallisuus, ilmailun turvaaminen ja häiriönsietokyky).